Obwohl das neue Jahr nur wenige Tage alt ist, hatte es mit Meltdown und Spectre bereits einiges an sicherheitsrelevanten Bugs im Petto.

Auch in Juniper Produkten wurde jetzt eine schwerwiegende Sicherheitslücke entdeckt.

Immerhin ist der Workarround im Gegensatz zu Meltdown und Spectre einfach: Auf den betroffenen Geräten muss das Web-Management deaktiviert werden.

Juniper hat einen Sicherheitshinweis veröffentlicht, in dem beschrieben wird, wie Angreifer über das Webinterface eigenen Schadcode ausführen kann. Besonders heikel daran ist, dass der Angreifer nicht angemeldet sein muss, um die Sicherheitslücke auszunutzen. Experten Stufen die Sicherheitslücke mit einem CVSS Score von 9,8 somit deutlich kritischer ein als Specrte und Meltdown!

Betroffen sind lt. Juniper die folgenden Versionen (siehe oben):

- 12.1X46: bis Version 12.1X46-D67

- 12.3: bis Version 12.3R12-S5

- 12.3X48: bis Version 12.3X48-D35

- 14.1: bis Version 14.1R8-S5, 14.1R9

- 14.1X53: bis Version 14.1X53-D44, 14.1X53-D50

- 14.2: bis Version 14.2R7-S7, 14.2R8

- 15.1: bis Version to 15.1R3

- 15.1X49: bis Version 15.1X49-D30

- 15.1X53: bis Version 15.1X53-D70

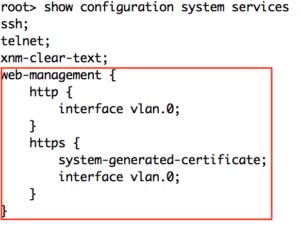

Die Webadmin-Oberfläche ist in der Standard Konfiguration ab Werk aktiv und muss somit explizit ausgeschaltet werden. Prüfen Sie daher folgendermaßen, ob Ihre Geräte betroffen sind: Loggen Sie sich via Konsole oder SSH auf Ihren Juniper Geräten ein und prüfen Sie die JunOS Version und ob das Web Interface noch immer aktiv ist oder bereits deaktiviert wurde. Dies ist mit folgenden Befehlen möglich:

|

1 2 |

show version show configuration system services |

Im gezeigten Beispiel ist das „web-management“ aktiv: Das Gerät ist verwundbar. Gehen Sie folgendermaßen vor, um das Web Management zu deaktivieren: Loggen Sie sich über SSH oder die Konsole auf den Juniper Geräten ein und löschen Sie folgendermaßen die Konfiguration für das Web Management:

|

1 2 3 4 5 |

configure #Wechseln Sie in den Konfigurationsmodus delete system services web-management #Löschen Sie die Konfiguration für das Web-Management show | compare #Prüfen Sie Ihre Änderungen commit full #Speichern Sie Ihre Änderungen exit #Beenden Sie den Konfigurationsmodus |

Überprüfen Sie anschließend erneut mit „show configuration system services“ Ihre Konfiguration. Die Konfiguration für „web-manageament“ sollte nicht mehr vorhanden sein. Die Weboberfläche ist nicht mehr aktiv und das Gerät ist nicht mehr verwundbar.

Benötigen Sie Hilfe beim Deaktivieren der Web-Oberfläche? Sie können uns gerne kontaktieren!

PS: Ein „Funfact“ was einem trotz der Tragweite des Problems vielleicht ein kleines Schmunzeln entlocken kann ist, dass Juniper mit dem Problem den ersten gelisteten Bugs des Jahres 2018 erhalten hat (CVE-2018-0001). Auch die 9,8 Punkte sind ein stattliches Ergebnis, wenn man bedenkt, dass Meltdown und Spectre es nur bis auf 8,2 bzw. 7,9 geschafft haben. Herzlichen Glückwunsch Juniper!

Am Besten Telnet auch gleich abschalten. 😉