Die digitale Welt ist ständig in Bewegung, und die Sicherheit von Betriebssystemen ist von entscheidender Bedeutung. In diesem Zusammenhang hat Microsoft einen Schritt unternommen, um eine kritische Schwachstelle im Windows Netlogon RPC-Code anzugehen. Die Details zu dieser Schwachstelle sind in CVE-2022-38023 zu finden. Die Maßnahme erfordert eine Anhebung des Sicherheitsniveaus für Netlogon auf Windows-Domänencontrollern. In diesem Beitrag werden wir uns näher mit dieser Sicherheitsverbesserung befassen und ihre Auswirkungen auf NetApp-Systeme untersuchen.

Die Schwachstelle und ihre Auswirkungen

Die Schwachstelle, die Microsoft mit dem CVE-2022-38023 bezeichnet hat, betrifft die Domänenauthentifizierung unter Verwendung von NTLMv1/NTLMv2/Netlogon. Dies kann potenziell zu Sicherheitsrisiken führen. Es ist jedoch wichtig zu betonen, dass die Authentifizierung über Kerberos oder FIPS von dieser Schwachstelle nicht betroffen ist. Microsoft hat Patches veröffentlicht, um diese Schwachstelle zu beheben und die Sicherheit der betroffenen Systeme zu gewährleisten.

Zeitplan und Durchsetzung der Sicherheitsverbesserung

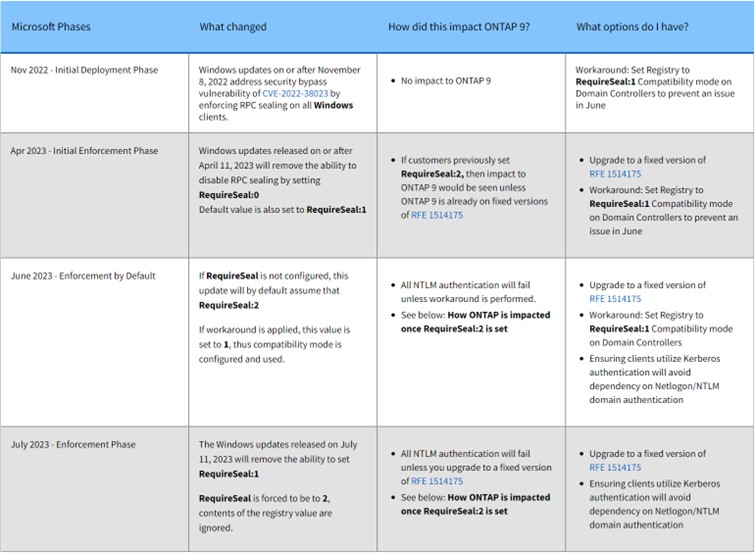

Microsoft hat angekündigt, dass das neue Sicherheitsniveau für Netlogon schrittweise während der regelmäßig geplanten monatlichen Windows-Update-Aktivitäten implementiert wird. Die Aktivierung dieser Maßnahme als Standard wird ab dem 13. Juni 2023 auf Microsoft-Domänencontrollern erfolgen. Ab dem 11. Juli 2023 wird die Sicherheitsverbesserung ohne die Möglichkeit eines Workarounds durchgesetzt.

Folgende Phasen zur Umsetzung sind vorgesehen:

Betroffene Systeme und Prüfung der Authentifizierung

Diejenigen, die von dieser Sicherheitsmaßnahme betroffen sind, sind Nutzer von NetApp Ontap-Systemen. Konkret sind betroffen:

- Alle 7-Mode Versionen (Ontap 7 und Ontap 8)

- Alle Clustered Data Ontap 8 Releases

- Alle Ontap 9 Releases unterhalb der folgenden Patchlevel:

- 9.7P22

- 9.8P18

- 9.9.1P15

- 9.10.1P12

- 9.11.1P8

- 9.12.1P2

- 9.13.1RC1

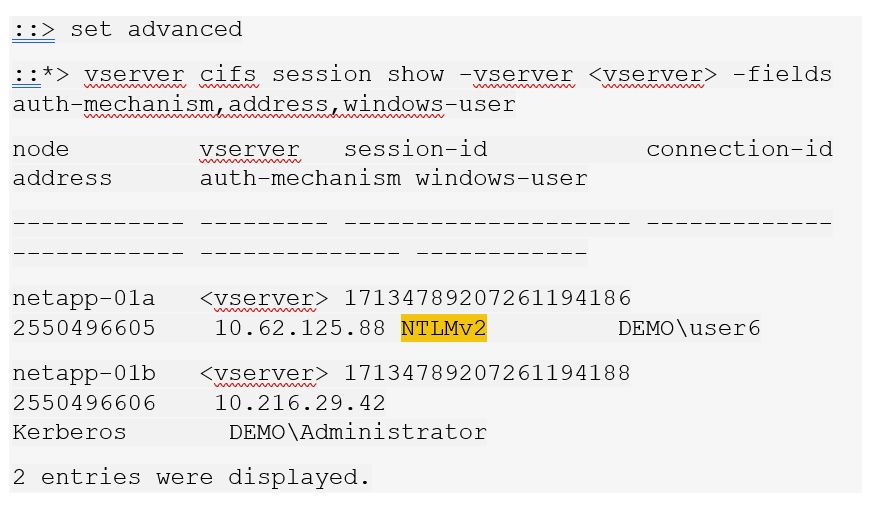

Es ist empfehlenswert, eine Überprüfung durchzuführen, ob Ihr System aktuelle Verbindungen über NTLM/Netlogon authentifiziert hat. Hierzu können Sie bestimmte Befehle verwenden, um die Authentifizierungsmethoden und -benutzer anzuzeigen.

Maßnahmen und Unterstützung

NetApp hat Patch Releases bereitgestellt, um ältere Authentifizierungsversionen weiterhin zu ermöglichen. Wenn Ihr System eine NTLM/Netlogon Authentifizierung benötigt, stellen Sie sicher, dass die empfohlenen Ontap Releases und Patchlevel installiert sind. Es ist ratsam, auf diese Versionen zu aktualisieren, um die Sicherheit und Funktionalität Ihrer Systeme zu gewährleisten.

Kunden, die Versionen von ONTAP ausführen, die nicht mehr von „Vollständiger Unterstützung“ abgedeckt sind, sollten ebenfalls auf eine der oben genannten Versionen aktualisieren, um die Verbesserung in ONTAP zu erhalten und die fortgesetzte Verwendung der NTLM/Netlogon-Authentifizierung zu ermöglichen.

Unterstützung und weiterführende Informationen

Für weitere Fragen, Unterstützung bei der Identifizierung und Umsetzung der erforderlichen Maßnahmen steht Ihnen das Team von ahd/proact zur Verfügung. Ihre gewohnten Ansprechpartner und Experten helfen Ihnen gerne weiter.

Wenn Sie detailliertere Informationen benötigen, können Sie die folgenden Quellen konsultieren:

- NetApp Knowledge Base – Does CVE-2022-38023 have any impact to ONTAP 9?

- [NetApp Knowledge Base – SU530: [Impact Critical] NTLM authentication fails due to enforcement of Netlogon RPC sealing (Microsoft CVE-2022-38023)](Link – Benötigt NetApp Support Account)

- NetApp Support Site – Software Version Support

- [NetApp Support Site – BURT Details mit Workaround: BURT – 1514175](Link – Benötigt NetApp Support Account)

- Microsoft Support – KB5021130: How to manage the Netlogon protocol changes related to CVE-2022-38023

Fazit

Die Sicherheit von Betriebssystemen ist von entscheidender Bedeutung, um Daten und Systeme vor Bedrohungen zu schützen. Die von Microsoft eingeführte Sicherheitsverbesserung für Netlogon zeigt, wie wichtige Schwachstellen angegangen und behoben werden können. Nutzer von NetApp Ontap-Systemen sollten die empfohlenen Maßnahmen ergreifen, um die Sicherheit und Funktionalität ihrer Systeme zu gewährleisten. Bei Fragen und Unterstützungsbedarf stehen die Experten von Proact zur Seite.