- Juniper Branch-SRX automatisiert installieren

- Günstiges, serielles „Out Of Band Management“

- Optischer Interconnect mit Branch SRX Firewalls

- Juniper Firefly Perimeter im Labor und freier Wildbahn

- Latenzen richtig messen und verstehen

- Datenblatt und Realität: Stromverbrauch von Juniper Geräten

- BGP Route Reflection mit JunOS

- Junos SNMP Utility MIB – oder: Wie monitore ich Werte die eigentlich nicht in SNMP vorhanden sind?

Gerade in größeren Unternehmensnetzwerken besteht die Notwendigkeit, dass Router oder Switches neben dem normalen In-Band Zugriff auch per seriellem Out Of Band Management bedient werden können, um im Störfall noch handlungsfähig zu sein.

Auf dem Markt existieren sehr viele sehr gute Lösungen, aber für den wirklich kleinen Geldbeutel ist in der Regel sehr wenig Gutes geboten – gerade wenn man auf Betriebssicherheit und „Frickelvermeidung(tm)“ Wert legt.

Dieser Artikel beschreibt ein konkretes Kundenprojekt, welches die Anforderung hatte, für möglichst wenig Budget, monatliche Mehrkosten und Komplexität einen sicheren Zugriff auf die seriellen Consolen von redundanten WAN-Routern zu ermöglichen.

01: Vorwort

Es ist klar, dass die hier geschilderte Lösung kein 100%iges Out Of Band Management ist, sondern dass hier vielmehr eine Kosten/Nutzen-Betrachtung im Vordergrund stand. Mit etwas Kreativität und etwas mehr Budget lässt sich jedoch jederzeit eine sichere 100% Lösung daraus machen (Vorschläge hierzu gerne auch per Kommentar zu diesem Artikel).

02: Das Problem

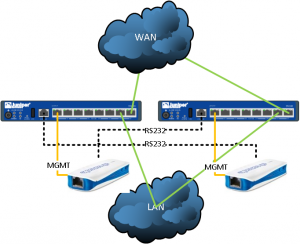

Gegeben ist ein WAN mit vielen kleinen Standorten (einer davon ist exemplarisch auf dem Bild dargestellt), dessen doppelt ausgelegte CPE-Devices auch im Auslegungsstörfall administriert werden sollen.

Dieser Auslegungsstörfall besteht in diesem Fall aus folgenden Bedingungen:

- Es muss immer ein Login (z.B. per SSHv2) auf einem der beiden Router möglich sein. Der Ausfall einer WAN-Leitung oder eines Routers wäre somit akzeptabel.

- Der nicht erreichbare Router ist zumindest per serieller Console noch responsiv (z.B. im gdb oder Loader gefangen).

- Ein komplett ferngesteuertes Powercycling des Systems ist nicht notwendig.

03: Die Lösung

Die grundsätzliche Idee ist, dass man den jeweiligen benachbarten Router gleichzeitig als Terminalserver für den jeweils anderen Router verwendet.

Da die Zeiten zum Glück vorbei sind, wo Router noch echte serielle Interfaces (z.B. für Modems) hatten, benötigt man hierzu „irgendeinen“ Umsetzer von „LAN“ auf „Seriell“, der bestenfalls mit SSHv2 (oder Telnet in einem Management-Stub) erreichbar ist. Weiterhin ist ein Router mit ausreichend LAN-Ports ideal (z.B. eine Juniper SRX100 oder besser).

Nach dieser Festlegung fing dann das große Suchen an, welches Device am besten dafür geeignet ist. Nach kurzem Brainstorming und googlen hatte man folgende Geräte zur Auswahl:

- Raspberry Pi mit USB2Serial Adapter (oder vergleichbares System)

- Nachteile:

- „Frickelfaktor“ nicht zu leugnen 🙂

- CPU doch etwas schwach

- Vorteile:

- Sehr gut individuell anpassbar

- SSHv2 möglich

- Neutral

- Energieverbrauch niedrig

- Preis okay (ca. 80 EUR inkl. Netzteil, Gehäuse und USB2Serial pro Einheit)

- Nachteile:

- Vollwertiger embedded 19″-Server basierend auf Intel ATOM (idealerweise ohne Lüfter und mit SSD)

- Nachteile

- Höchster Energieverbrauch (17W pro Gerät)

- MTBF des Gesamtsystems von 100.000 Stunden im Bereich des maximal Möglichen, aber immer noch schlecht.

- Backup und Pflegeaufwand

- Preis am schlechtesten (ca. 700 EUR inkl. Rackmount Kit, USB2Serial, guten SSDs, 4GB RAM)

- Vorteile

- Komplett generisches System mit „leistungsstarker“ CPU und RAM, was später auch mehr Dienste übernehmen könnte (Proxy, DNS, …)

- Nachteile

- Spezialisierte Lösungen diverser Anbieter

Hier standen einige Produkte zur Auswahl, welche aber im Grunde genommen alle ähnliche Kerneigenschaften hatten und somit auch grob über einen Kamm geschert werden können (Blasphemie off):- DELOCK 62504 (z.B. 90 EUR bei Reichelt – verdammt wenig Features für echt viel Geld)

- EXSYS 6030 (z.B. 62 EUR bei Reichelt – solide verarbeitet)

- Lantronix xDirect (ca. 75 EUR – Solide Mittelklasse – gibt es auch mit PoE, was ziemlich interessant sein kann)

- AirConsole (ca. 60 EUR bzw. 69 USD – Bester Preis und die meisten Features)

- Nachteile

- Alle: Kein direktes SSH auf das Device(DELOCK, EXSYS, xDirect, AirConsole) möglich

- Alle: Security Updates oftmals beschwerlich (sollte man definitiv nicht ungeschützt ans Internet hängen)

- Vorteile

- AirConsole: Preis (45 EUR (55 USD) pro Stück bei 10er Massenbestellung zzgl. Versand)

- AirConsole: Batteriegepuffert

- AirConsole/xDirect: Stromversorgung per USB (beide) oder auch PoE (Lantronix)

- Neutral

- AirConsole: Features, die wir gar nicht gebraucht hätten aber für den RoadWarrior echt genial sind (WLAN, Bridging, Bluetooth, DHCP-Server, Cloudlösung, iDevice und Androidenunterstützung, …)

Da der Preis in dem Projekt die primäre Rolle gespielt hat, entschied man sich nach kurzem Test für die AirConsole.

Netzwerkkonfiguration

Idealerweise routet man das Netzsegment, an das die Consolen angeschlossen sind, nicht. Damit ist ausgeschlossen, dass man doch „versehentlich“ mal den telnet übers WAN verwendet.

Somit kann man auch an jeder Console dasselbe Subnetz verwenden, was die Prefixpflege etwas erleichtert.

Zugriff auf die serielle Console

Um von einem Router direkten Zugriff auf die serielle Console (hier konkret einer AirConsole) zu erhalten, muss einfach eine telnet-Verbindung auf Port 3696 der AirConsole gestartet werden:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 |

admin@srx1> telnet 192.168.10.1 port 3696 Trying 192.168.10.1... Connected to 192.168.10.1. Escape character is '^]'. srx2 (ttyu0) login: srx2 (ttyu0) login: <STRG-D> telnet> close |

05: Fazit

Man sieht, dass man auch mit einem kleinen Geldbeutel und etwas Kreativität durchaus eine praktikable Art Out Of Band Management erreichen kann, welches das Leben für den Auslegungsstörfall entspannter macht. Wenn man natürlich auslegungsüberschreitende Störfälle hat, braucht man nach wie vor Remote Hands oder starke Nerven.

Dass es keine 100% Lösung ist, ist allen klar, aber für knapp 100EUR pro Standort ist dies immer noch eine gute Investition, welche sich spätestens nach einem verhinderten Außeneinsatz wieder amortisiert hat.

Wie immer in diesem Fall gilt:

- Gerne Kommentare mit noch besseren Ideen / Erfahrungen hinterlassen.

- Wer günstig an eine AirConsole herankommen will, bitte bei mir (rm<ät>teamix.de) melden, wir geben unsere Mengenrabatte gerne weiter.

Also mit einigen CISCO Routern geht das auch mit dem sogenannten AUX-Port ohne zusätzliche Hardware.

z.B. Nachzulesen bei http://www.ciscozine.com/access-to-the-console-via-aux-port/