Heute freue ich mich, verkünden zu dürfen, dass wir, die Proact Deutschland GmbH, Veeam Value-Added Reseller Gold sind. Wir unterstützen unsere Kunden derzeit mit insgesamt 14 Veeam Sales Professionals (VMSP), 12 Veeam Technical Sales Professionals (VMTSP) sowie 2 Veeam Certified Engineers (VMCE) zu allen Fragen rund um die Themen Backup & Disaster Recovery.

10% Rabattaktion beim Kauf von Veeam Produkten

Um diesen Anlass mit unseren Kunden und Interessenten entsprechend zu „feiern“, haben wir uns dazu entschlossen, eine Rabattaktion beim Kauf von Veeam Produkten zu starten. Die Aktion startet mit der Veröffentlichung dieses Blogbeitrages und läuft bis einschließlich 17.09.2021. Wir geben in diesem Zeitraum auf jede Veeam Kauf-Anfrage einen Rabatt von 10% auf den ausgewiesenen Veeam-Listenpreis. Dieser Rabatt gilt für den Neukauf von Veeam Produkten, nicht auf bereits vorhandene Angebote. Der Rabatt kann leider auch nicht mit anderen Rabattaktionen von Proact oder Veeam kombiniert werden.

Ransomware-sicheres Backup & Disaster Recovery

Veeam ist sehr einfach mit wenigen Klicks installiert. Herzlichen Glückwunsch! Die Backups laufen. Aber ist die Backup-/DR-Konfiguration sowie Datenhaltung auch „Ransomware-sicher“? Wir sprechen bei einem „Ransomware-sicheren“ Backup/DR unter anderem

- von grundlegendem Schutz des Veeam Backup & Replication-Servers und seinen Komponenten (z.B. Berechtigungen, Zugriffe)

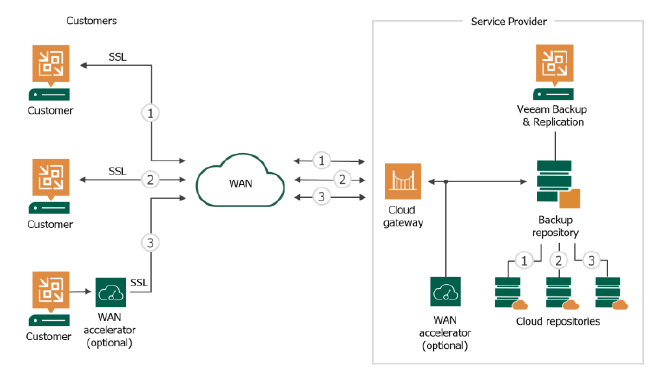

- von resilienten Backupspeichern (z.B. Tape-Einsatz, unveränderliche S3-Backups, Backups mit “Air-Gaps”, zusätzliche Datenkopien per Veeam Cloud Connect mit Insider Protection)

- von Funktionalitäten zur Ransomware-Erkennung (z.B. Alarme bei Ransomware-Aktivitäten in Veeam ONE)

- von der Kombination verschiedener Backup- & Wiederherstellungstechniken (Storage Snapshots, Veeam Replication, Verschlüsselung) und

- von der Einhaltung der 3-2-1-Regel (drei Datenkopien, auf zwei unterschiedlichen Medien, wovon eine extern aufbewahrt wird)

Sie sind unsicher, ob ihre Veeam Installation ransomware-resilient ist? Dann werfen unsere technischen Mitarbeiter gerne einen Blick auf ihre Installationen.

Keine Lust, sich selbst um all diese Themen zu kümmern und/oder noch keinen passenden externen Speicherort für ihre Daten gefunden? Wir bei Proact sind nicht nur Veeam Reseller, sondern auch Veeam Cloud & Service Provider.

Mit Hilfe unserer Proact Backup Services & Disaster Recovery Services unterstützen wir jederzeit gerne bei der Realisierung jeglicher Art von Backup- & Disaster-Recovery Konzepten in allen erdenklichen Clouds (Private Cloud, Proact Hybrid Cloud, Public Cloud).

Ihr Veeam Kontakt

Klingt eines der erwähnten Blogthemen spannend? Dann freue ich mich auf ihre Kontaktaufnahme. Ich kümmere mich darum, dass sich ein Proact Mitarbeiter mit den passenden Skills umgehend mit ihnen in Verbindung setzt.